■ Private Subnet

· 네트워크 트래픽이 게이트웨이로라우팅되는 서브넷

· 인터넷에 직접 연결할 필요 없고, 높은 보안이 요구되는 DB는 Private Subnet에 생성

· VPC 내부에서만 사용 가능

· 동일 네트워크에서 인스턴스 간 통신에 사용

1) 서브넷 생성

- VPC ID : 기존 생성된 VPC (test-vpc) 선택

☞ 주의 : IPv4 CIDR 블록은 기존 생성한 Public Subnet (10.0.0.0/24) 와 범위가 달라야 한다.

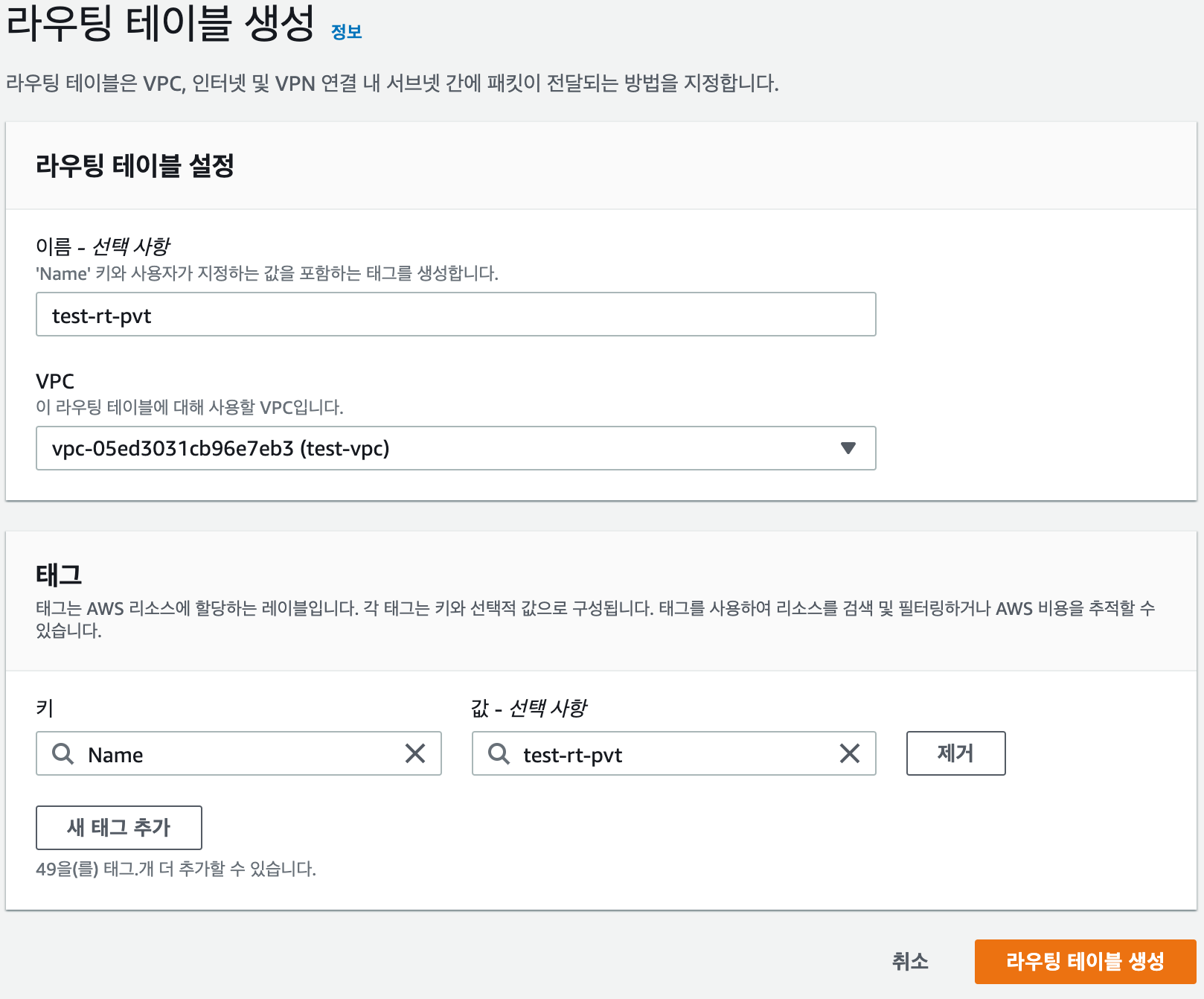

2) 라우팅 테이블 생성

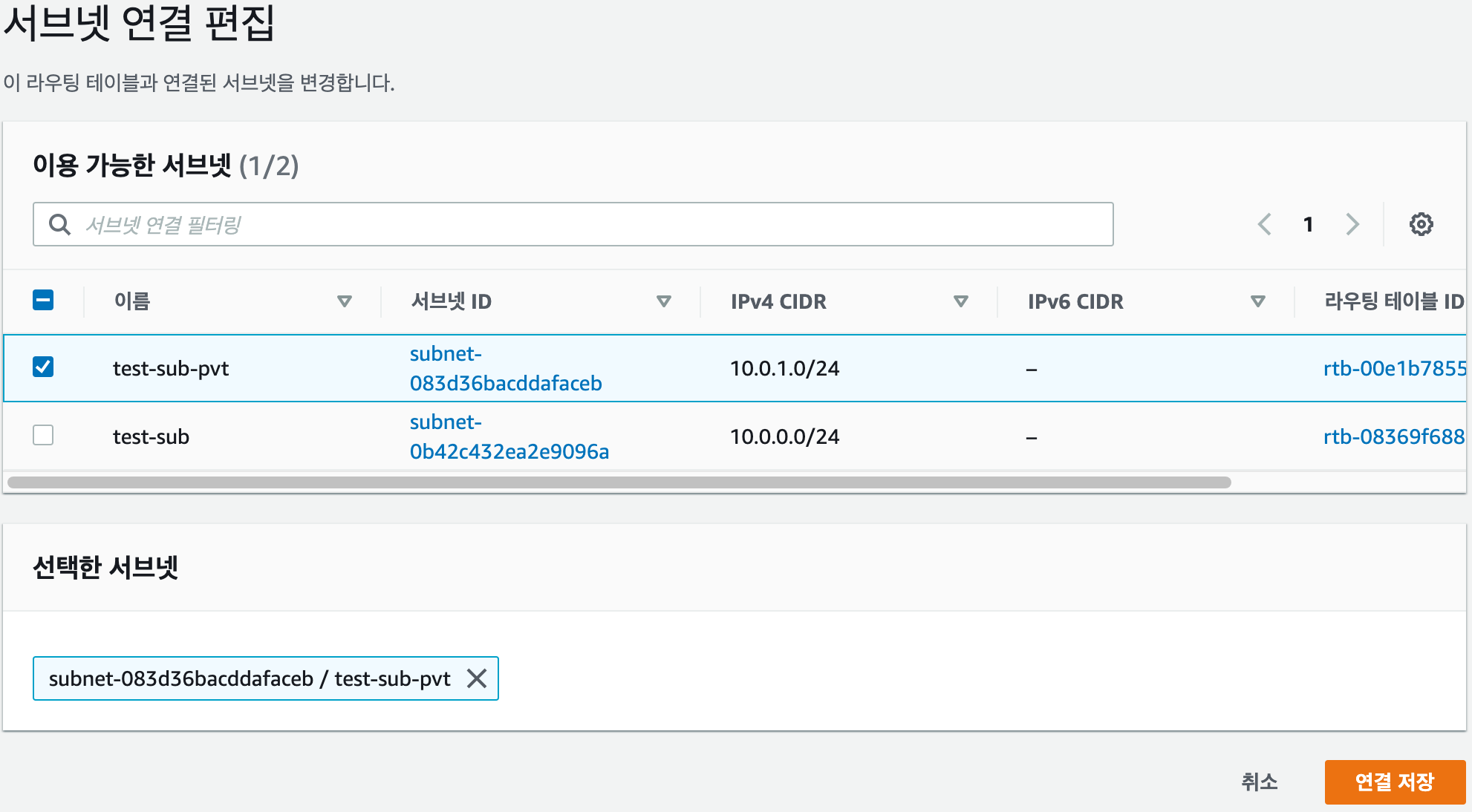

3) 라우팅 테이블 편집

- 생성한 "test-rt-pvt" 선택 후 하단 서브넷 연결 클릭

- "서브넷 연결 편집" 클릭

- 기존 생성한 Private Subnet (test-sub-pvt) 선택

- 편집 후 "test-rt-pvt" 라우팅 테이블의 서브넷 연결 상태

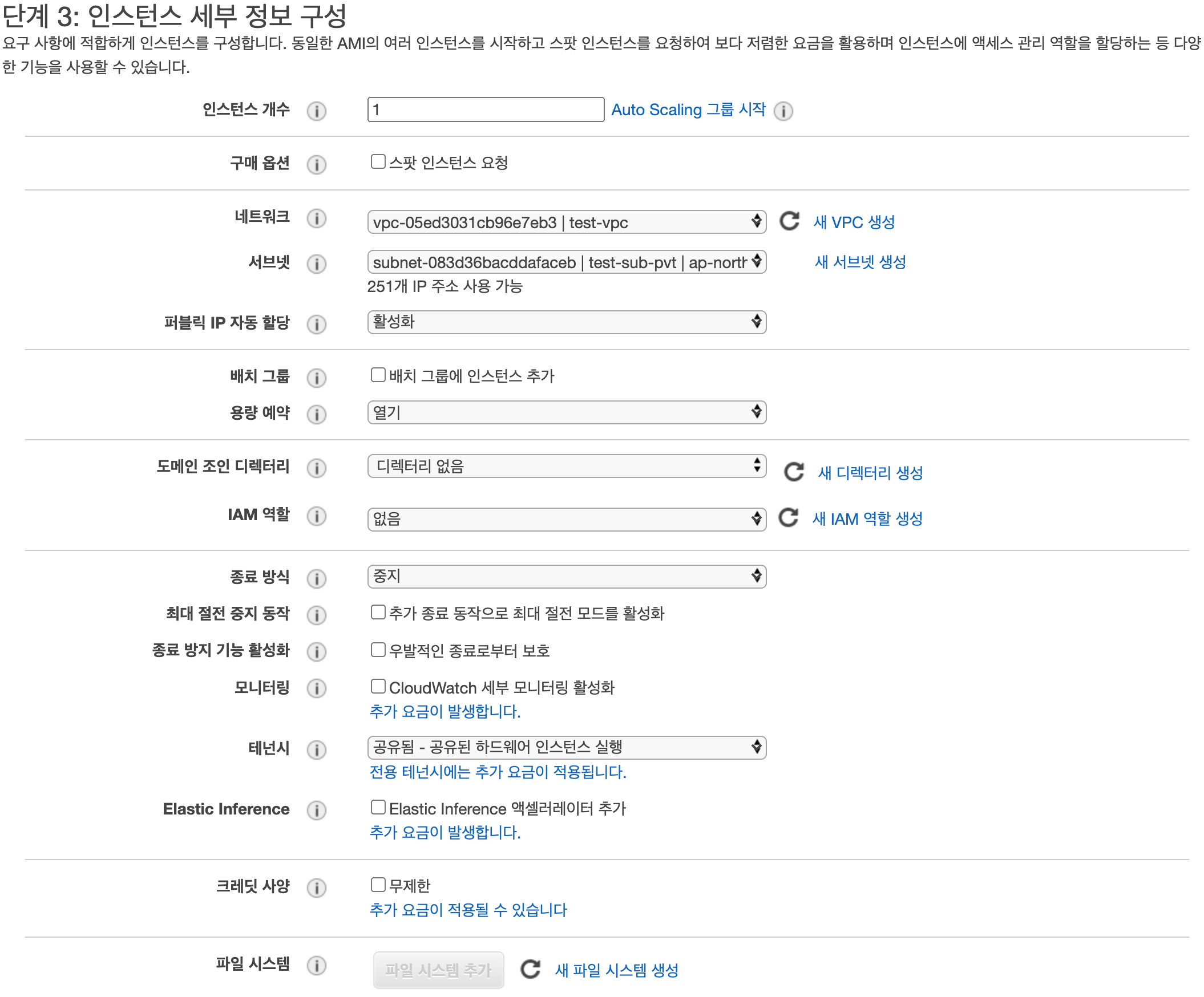

4) 인스턴스 생성

- 네트워크 : test-vpc

- 서브넷 : test-sub-pvt

- 퍼블릭 IP 자동 할당 : 활성화 선택

- "검토 및 시작"

5) ssh 접속

- 당연히 접속에 실패

- Private Subnet은 폐쇠망이며 중요 데이터나 외부에서 접근하지 못하도록 구성

- 따라서, 높은 보안이 요구되는 DB 서버로 사용

'Cloud > AWS' 카테고리의 다른 글

| [AWS] RDS (0) | 2021.09.05 |

|---|---|

| [AWS] AWS VPC : NAT 구성 (구축 3) (0) | 2021.09.01 |

| [AWS] AWS VPC : Public Subnet (구축 1) (0) | 2021.09.01 |

| [AWS] AWS VPC (0) | 2021.09.01 |

| [AWS] S3 (Simple Storage Services) (0) | 2021.09.01 |